BitLocker sur Windows et Ubuntu

Introduction

Mardi 14 octobre 2025 au soir, je suis allé voir le film Tron: Ares au cinéma avec d'anciens collègues et amis. Ce soir-là, je me suis fait voler mon sac, dans lequel se trouvait notamment mon disque dur externe. Le disque n'était pas protégé, et contenait des informations personnelles qui auraient pu être utilisées pour usurper mon identité.

Par chance, ça ne s'est pas produit, mais ça m'a motivé à chercher une solution pour chiffrer ces données. La seule qui soit prise en charge de façon native sur Windows et Linux semble être Bitlocker. Voici comment la mettre en oeuvre.

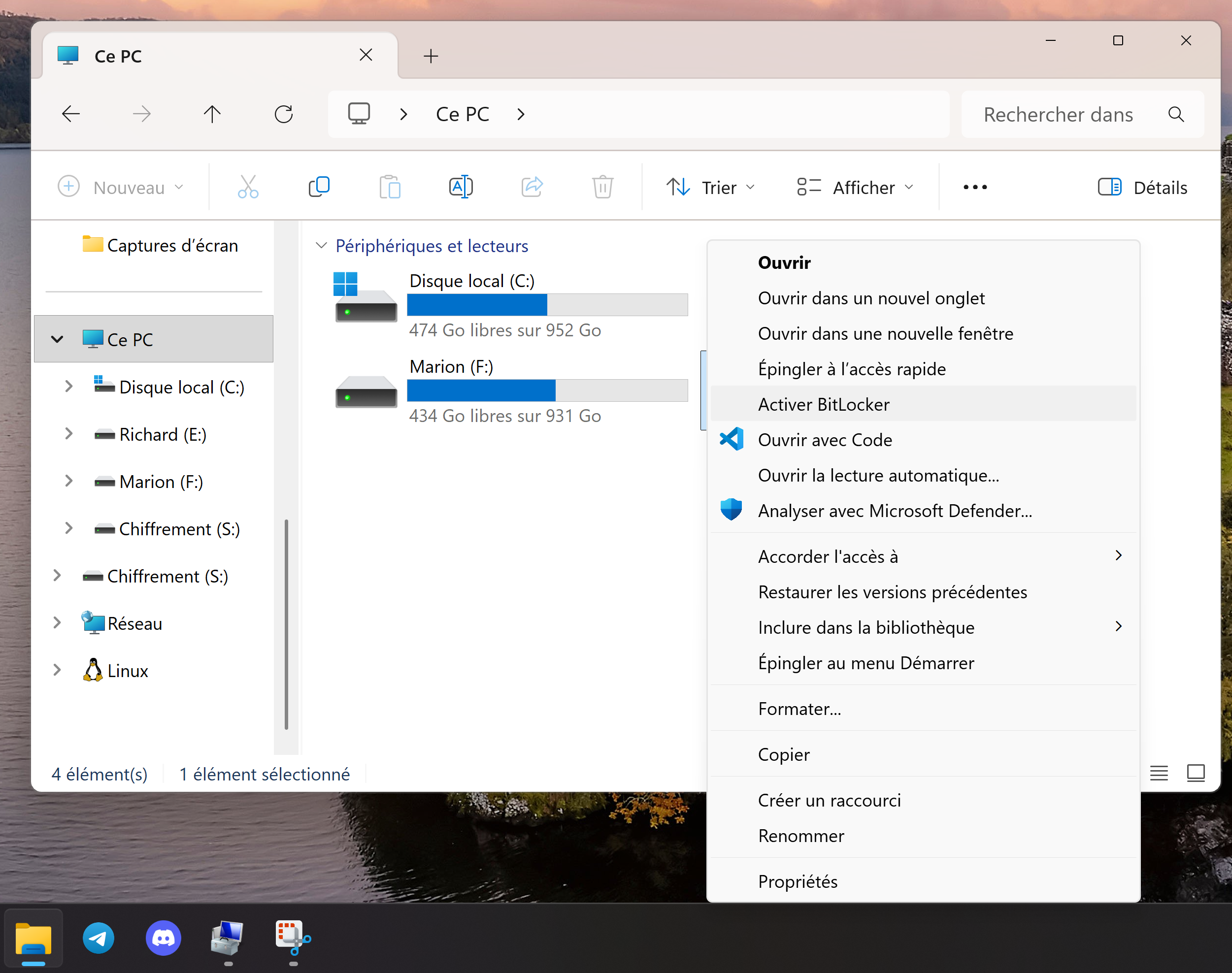

1. Initialisation

L'activation de Bitlocker se fait depuis Windows 10 ou ultérieur et requiert un périphérique amovible. Ce périphérique doit contenir une partition NTFS active d'au moins 250 Mo.

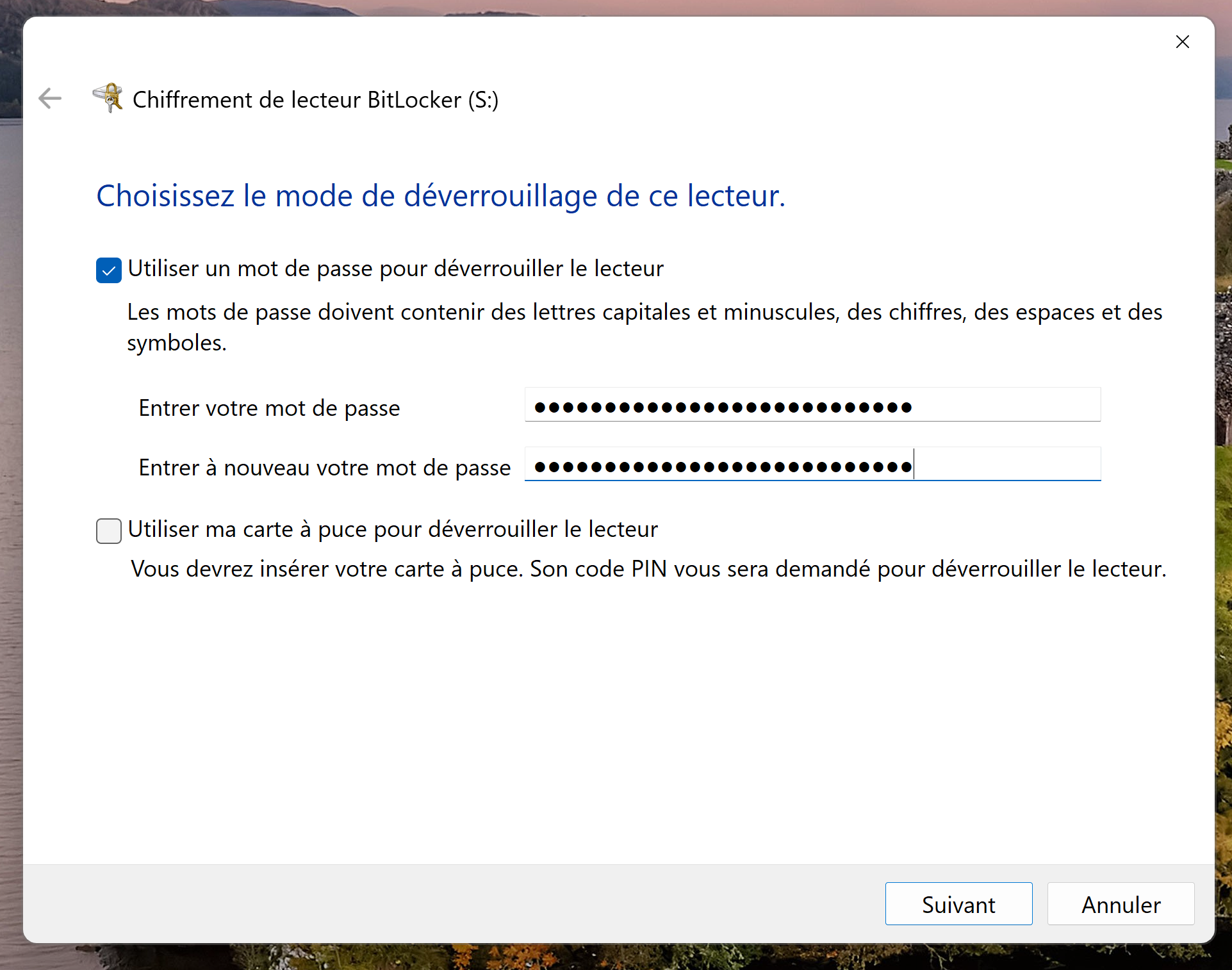

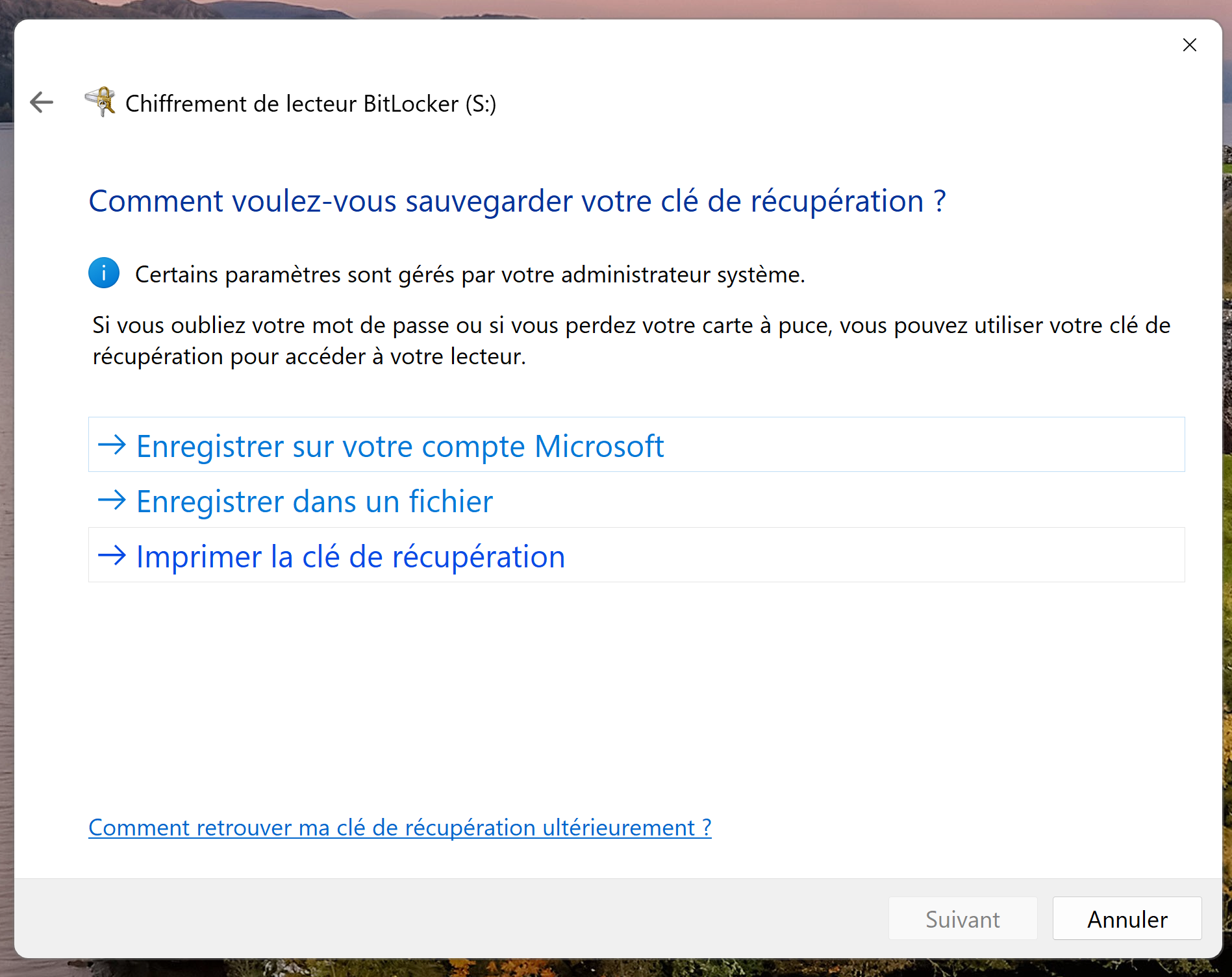

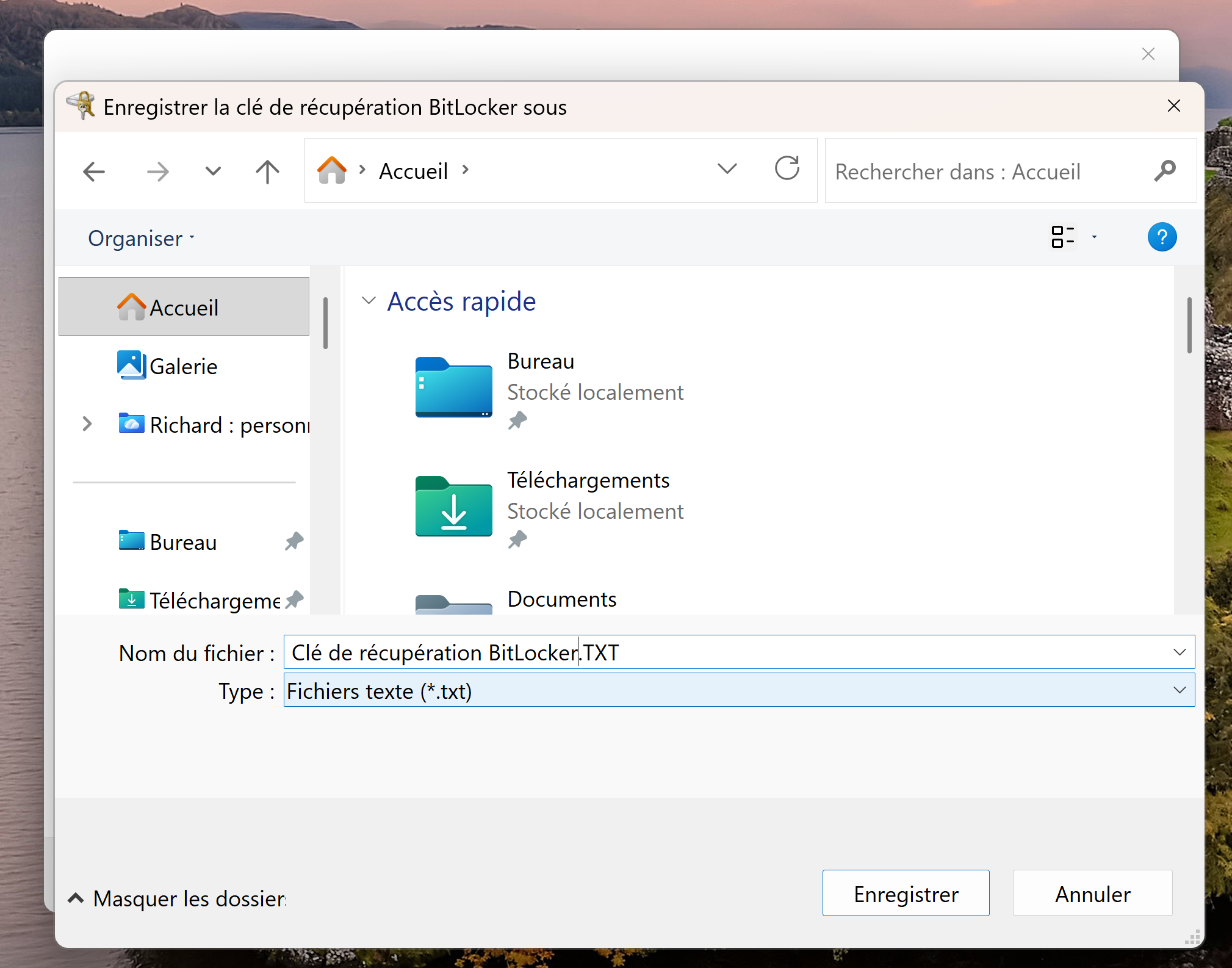

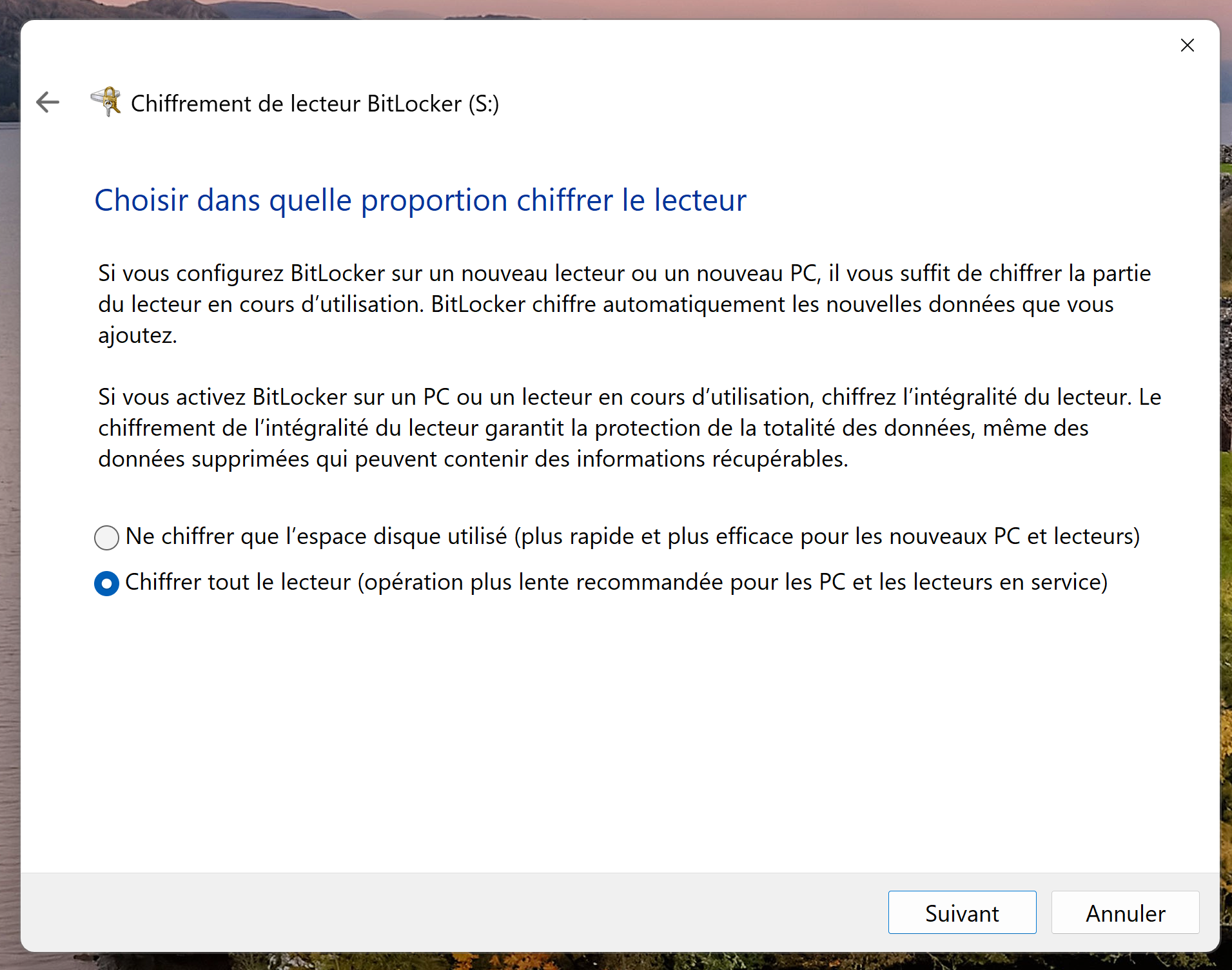

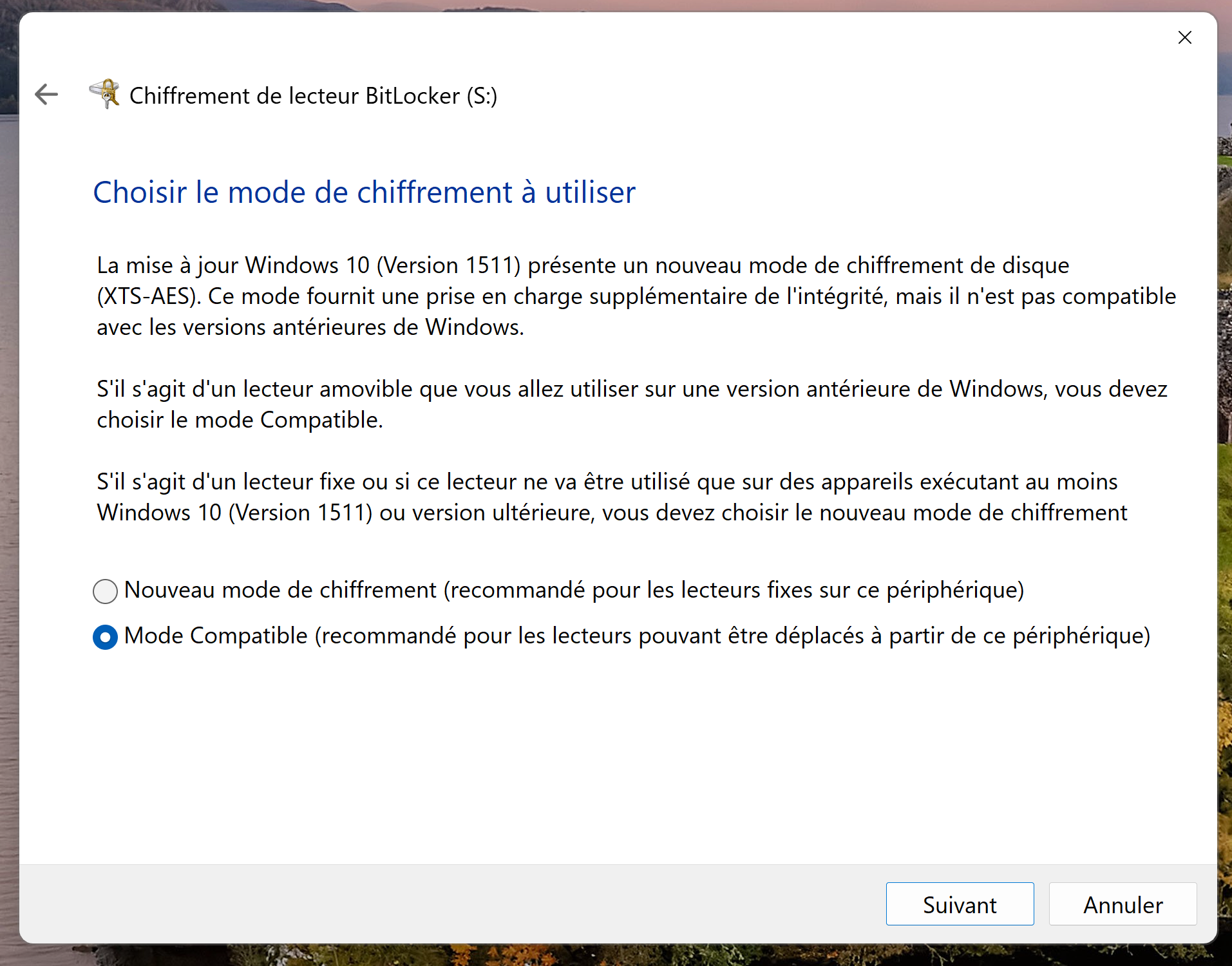

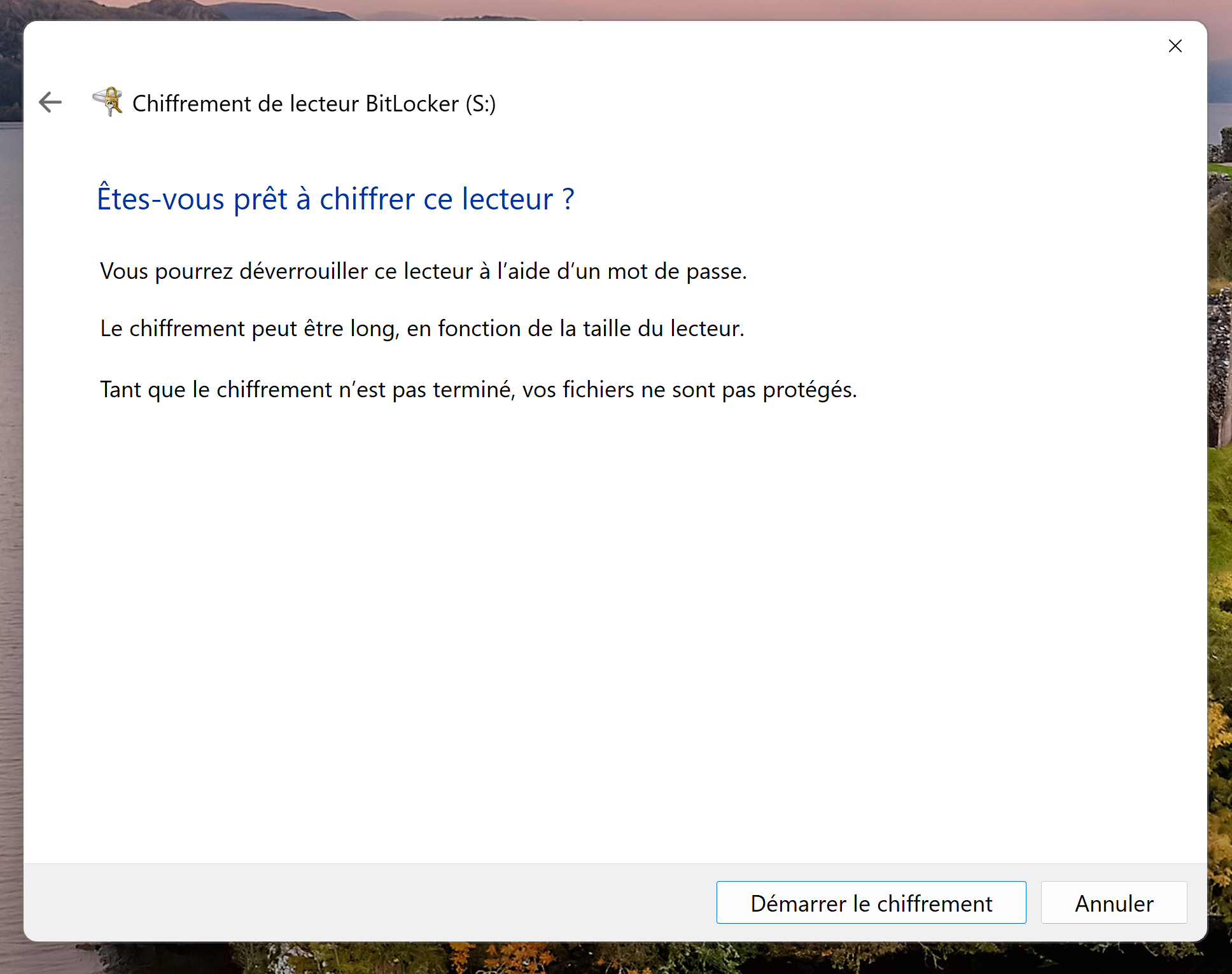

Pour que le chiffrement soit compatible entre systèmes, il faut sélectionner :

- Déverrouillage par mot de passe (je conseille le diceware)

- Enregistrer la clé de récupération dans un fichier

- Chiffrer tout le lecteur

- Mode de chiffrement compatible

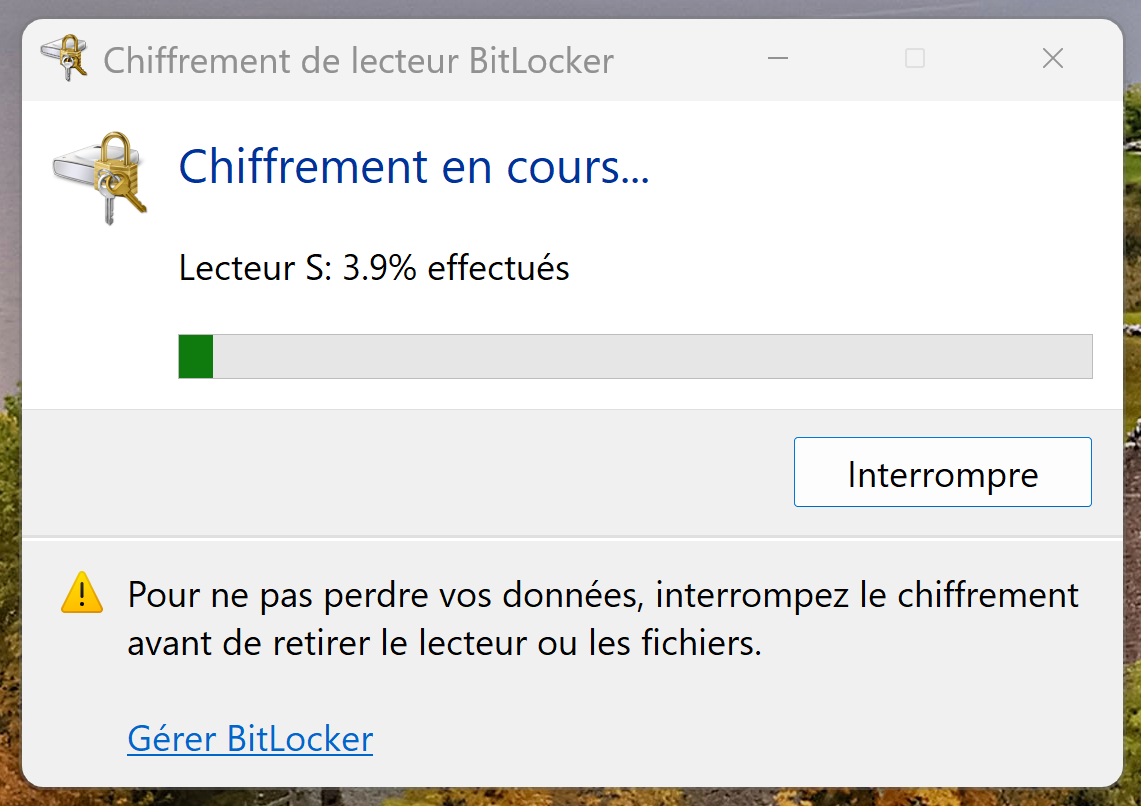

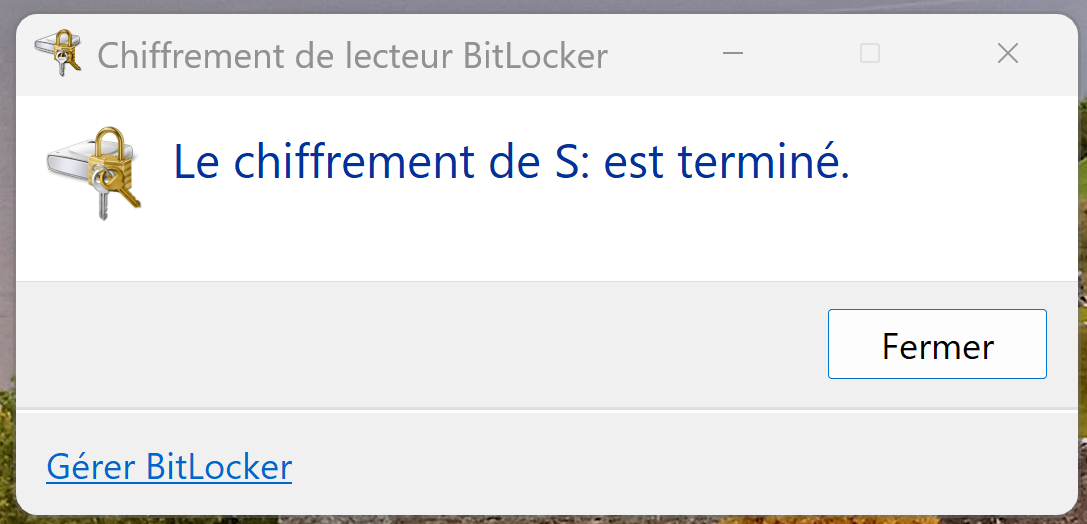

Le chiffrement initial peut être un peu long, pour un disque dur de 250 Go c'était environ 45 minutes si je me souviens bien.

2. Utilisation

2.1 Sur Windows

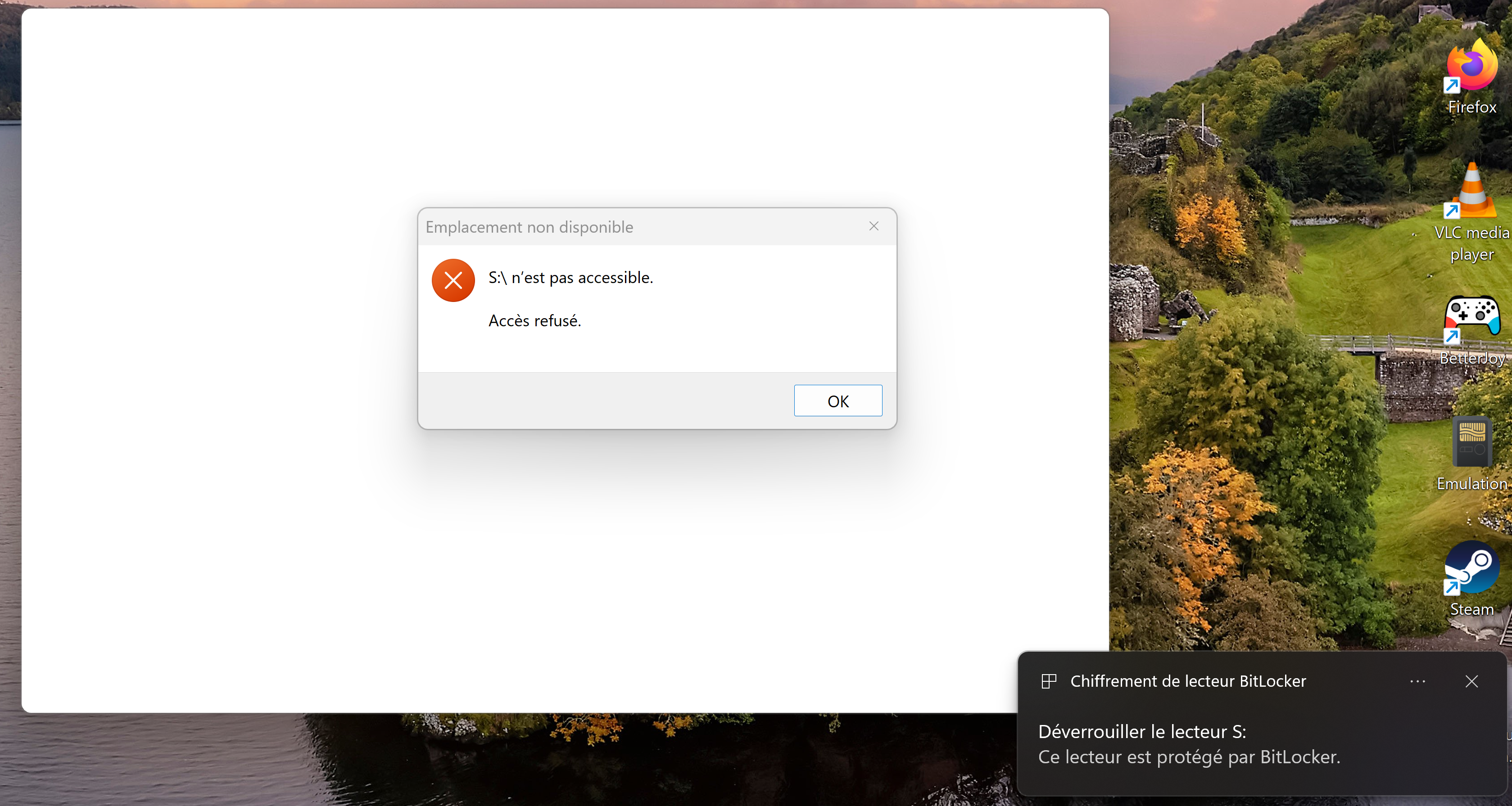

Sur Windows 10 et ultérieur, le disque est visible depuis l'explorateur de fichiers. Au moment de brancher le périphérique, le système détecte une partition chiffrée et demande le mot de passe. Il y a aussi une fenêtre d'erreur qui s'affiche, avertissant l'utilisateur que l'ouverture automatique a échoué.

Sans le mot de passe, ça paraît plutôt normal.

Apparemment, il y aurait aussi une commande pour contrôler le chiffrement bitlocker depuis le terminal : manage-bde

2.2 Sur Ubuntu

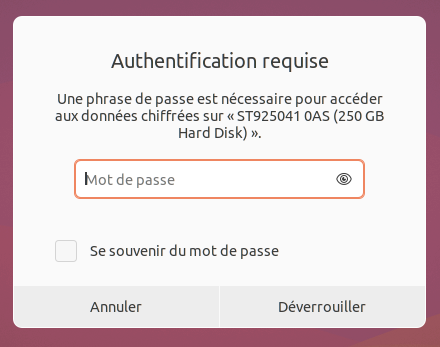

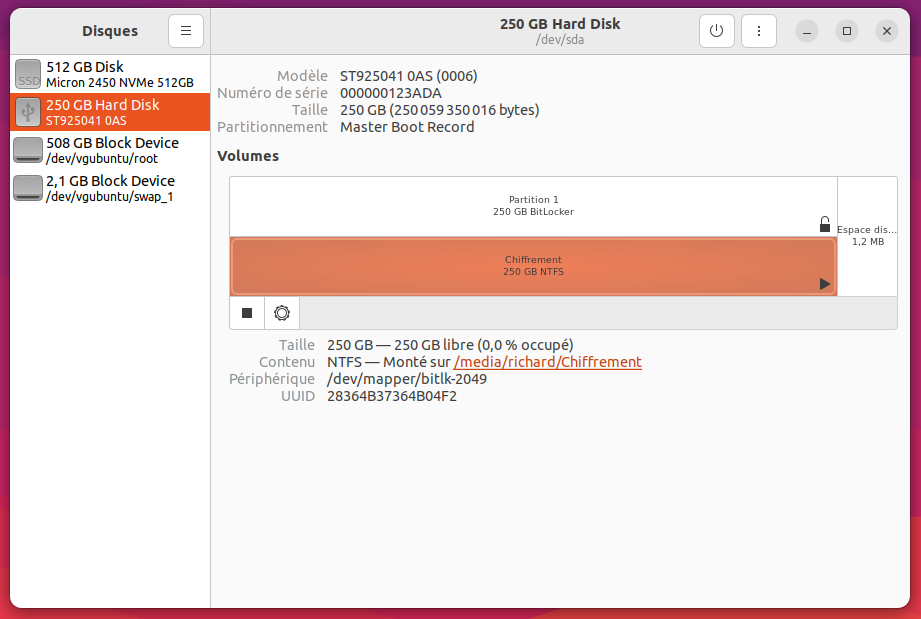

Sur Ubuntu 22.04 et ultérieur, le processus est globalement le même. La différence principale c'est qu'il n'y a pas d'autorun sur Ubuntu, et donc pas de message d'erreur.

Le dispositif qui permet le déchiffrement en coulisses s'apelle cryptsetup.

Conclusion

Avec cette méthode, on utilise Windows pour le chiffrement initial du disque, puis Windows ou Linux pour l'usage au quotidien. Le plus important c'est qu'il n'y a rien besoin d'installer pour que cela fonctionne, tout est natif.

Il reste toutefois plusieurs limitations :

- Le chiffrement n'est pas disponible sur Linux

- La technologie de chiffrement est propriétaire

- Les autres systèmes (OSX, BSD) ne sont pas pris en charge

Ces limitations pourraient facilement être contournées si on s'autorise l'installation d'un logiciel tiers sur le système hôte. Dans un tel scénario, VeraCrypt semble être une alternative pertinente.